IBM facilita la autenticación en 'apps' sin tener que ceder datos personales | TECNOLOGÍA | ComputerWorld

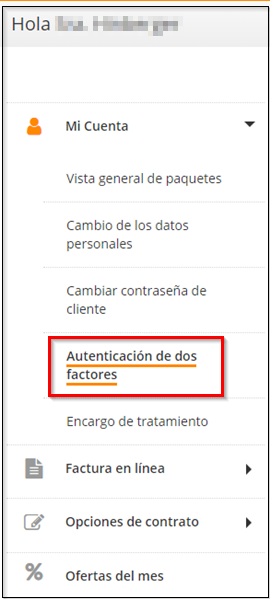

ESET recomienda el uso del doble factor de autenticación para reforzar la ciberseguridad de los datos corporativos de las empresas

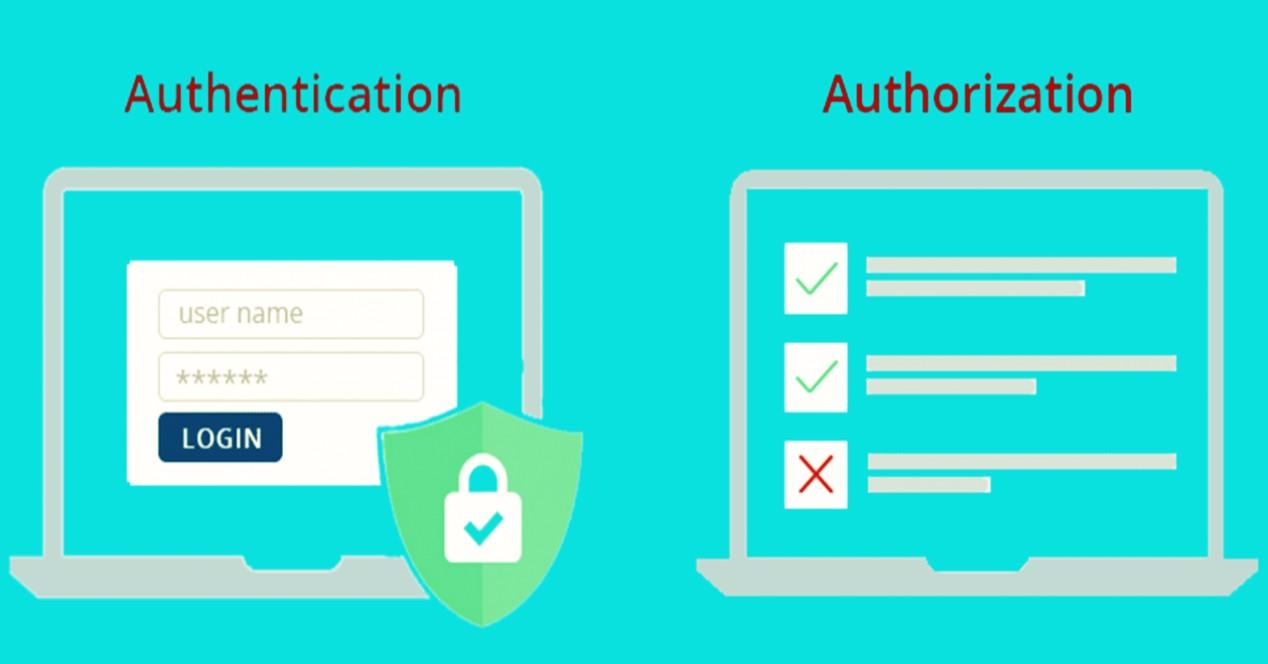

icono del concepto de autenticación-autorización de usuario. Ilustración de línea fina de idea de kit

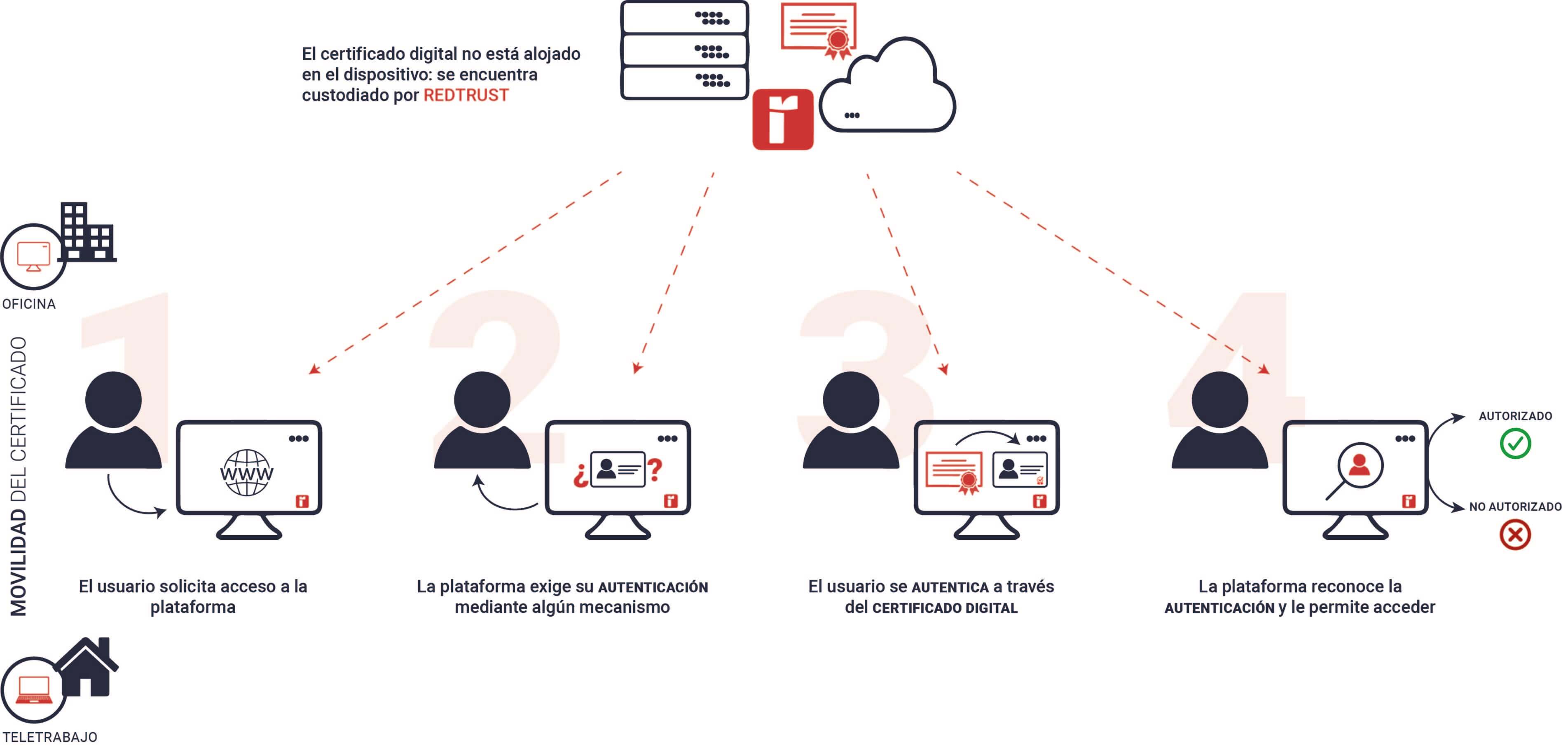

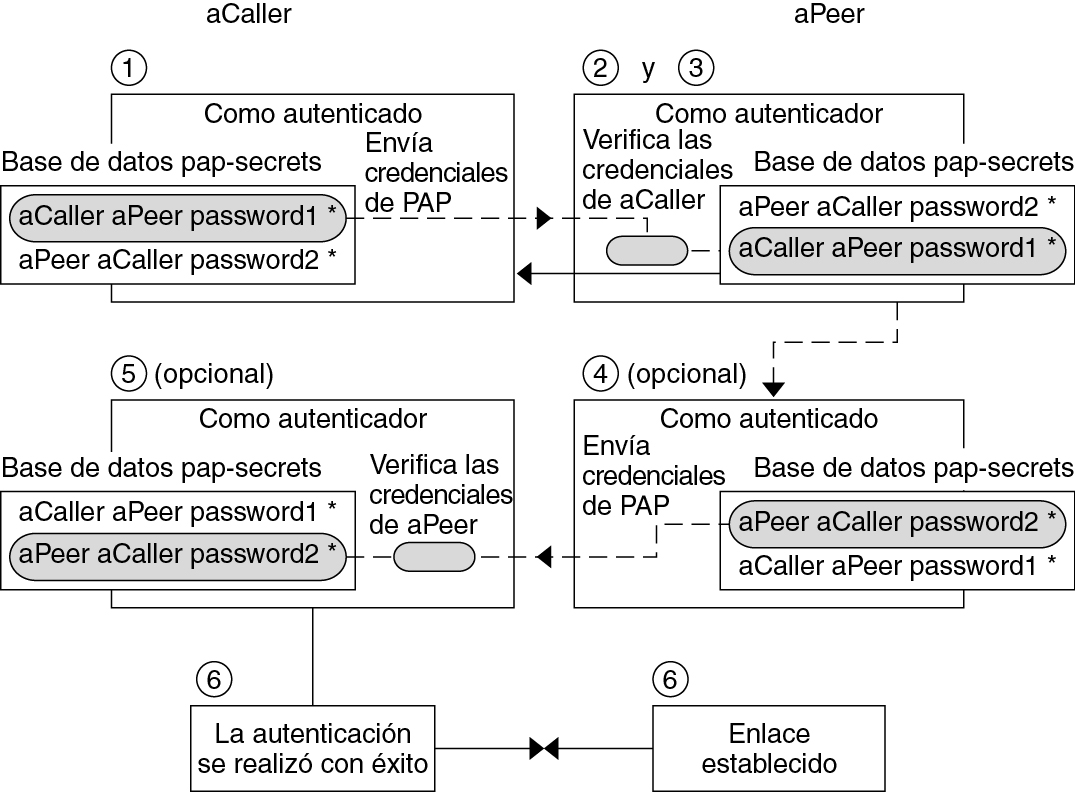

Protocolo de autenticación de contraseña (PAP) - Gestión de redes seriales con UUCP y PPP en Oracle® Solaris 11.2

Sistema De Autenticación, Acceso a Datos, Formulario De Inicio De Sesión Del Usuario En Pantalla Portátil, Vector 3d Isométrico D Ilustración del Vector - Ilustración de utilizador, acceso: 197488623

Jabón, Autenticación, Nt Lan Manager, Usuario, Base de datos, Kerberos, Contraseña, Cliente, autenticación de acceso básico, circulo, cliente png | PNGWing

Concepto De Protección De Datos E Información Privada. Iniciar Sesión En La Página De Autenticación De Inicio De Sesión De Autoriz Ilustración del Vector - Ilustración de perfil, hacker: 195188387

Para reforzar la seguridad de datos: doble factor de autenticación - GTM Tecno Para reforzar la seguridad de datos: doble factor de autenticación

Autenticación de usuario-concepto de autorización de icono. Kit de desarrollo de software idea línea delgada ilustración. El cifrado de datos. Protección de la privacidad. Aplicación Imagen Vector de stock - Alamy