/b_Chap1_001_1_T.gif)

Métodos de autenticación de usuario y usuarios administrados - Canon - ACCESS MANAGEMENT SYSTEM - Guía del administrador

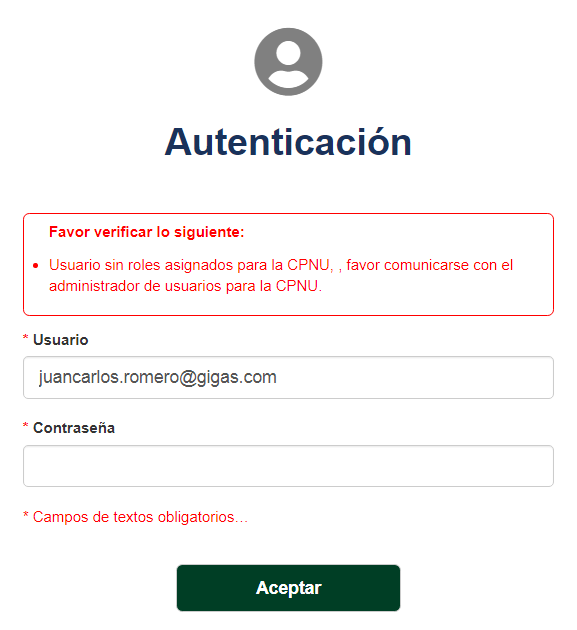

Google planea habilitar la autenticación en dos pasos de forma automática a todos los usuarios - Noticia

Verificación de los usuarios que podrán utilizar la máquina (autenticación de usuario) | Guía de usuario | IM 550, IM 600

La autenticación por SMS protege a los usuarios y proporciona tranquilidad a las empresas | Opinión | IT Digital Security

Métodos de autenticación de usuario y usuarios administrados - Canon - ACCESS MANAGEMENT SYSTEM - Guía del administrador

Autenticación e inicio de sesión único (Descripción general técnica de Sun Java Enterprise System 5 Update 1)

Icono Lineal De Autenticación De Usuario Ilustración del Vector - Ilustración de icono, virtual: 187369089

/b_Chap1_001_3_T.gif)

Métodos de autenticación de usuario y usuarios administrados - Canon - ACCESS MANAGEMENT SYSTEM - Guía del administrador

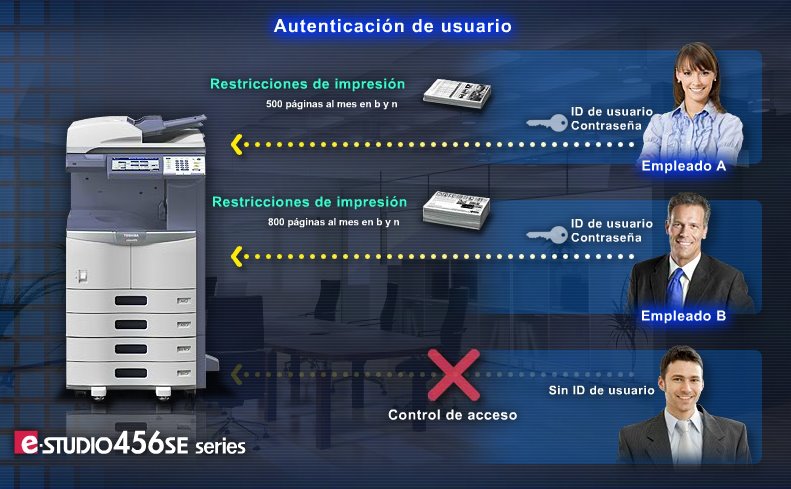

Autenticación de usuario – Control para los equipos e-studio Toshiba | Toshibacenter | Digicopy - Distribuidor Oficial Toshiba